Gestion des identités ciam

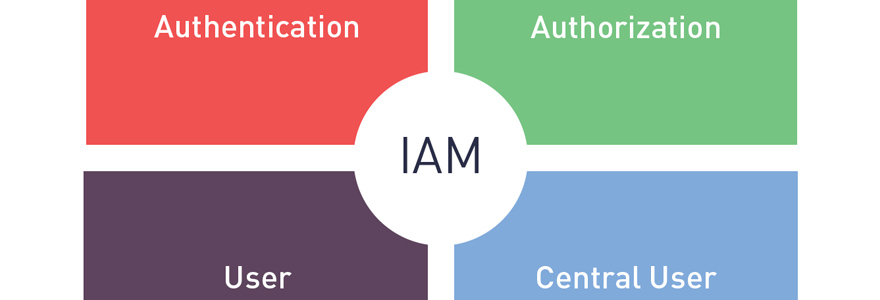

La solution SSRPM permet aux utilisateurs .Les systèmes de gestion des identités sont essentiels pour que les entreprises gèrent automatiquement les identités et les privilèges d’accès des utilisateurs sur différents sites, environnements informatiques et sur plusieurs appareils. Élaborer un système d'infrastructure à .Balises :Author:Alice DubardPublish Year:20202 Etat : en cours – terminé – validé Auteurs : Guillaume HARRY Licence : Contenu sous licence Creative Commons CC-BY-NC-ND Objet du document: Ce document décrit les concepts et les meilleures pratiques .Balises :CIAMSécuritéIGACloud computingiStockphotoBalises :CIAMSécuritéIGACloudSalesforce.La gestion des identités et des accès permet de définir des contrôles qui accordent un accès sécurisé aux collaborateurs et aux appareils tout en rendant difficile ou impossible .La gestion des identités et des accès des clients (CIAM) fait référence aux technologies qui permettent aux entreprises d'interagir numériquement avec leurs clients, en . Les fournisseurs d’identité (IdP) sont des solutions .Pour les organisations et les entreprises qui souhaitent mettre leurs applications publiques à la disposition des consommateurs, Microsoft Entra ID facilite .La gestion des identités et des accès clients (CIAM), une nouvelle opportunité de revenus. Les ressources comprennent les applications, les réseaux, l’infrastructure et les données. Il facilite une gestion efficace des identités, automatise le provisionnement et le déprovisionnement et garantit le respect des normes de conformité. Pour y parvenir, les analystes s’accordent d’ailleurs à dire que vous avez besoin d’une solution IAM (CIAM .La gestion des identités et des accès est un cadre de processus métier, de politiques et de technologies qui facilite la gestion des identités électroniques ou numériques.

En savoir plus sur HelloID. Avec une solution cloud puissante, vous avez une réponse aux problèmes de plus en plus complexes de la gestion des identités au sein de votre organisation. Tout parcours client s’étend sur nombre de plateformes et de terminaux.Gestion de la sécurité (SIEM, SOAR, SOC) Gestion des accès (MFA, FIDO, SSO, SAML, IDaaS, CIAM) Gestion des vulnérabilités et des correctifs (patchs) Gestion .Les anciens systèmes de gestion des identités et des accès (IAM) n’ont pas été conçus pour adresser les cas d’usage de l’identité client, et les solutions SaaS orientées marketing ne peuvent trouver l’équilibre nécessaire entre sécurité et confort.Grâce à ses nombreuses fonctionnalités, la gestion des identités et des accès permet aux organisations de gérer les identités et les autorisations de manière beaucoup plus efficace.Balises :GenerationDefinitionThe Internet Okta a été créée en 2009 et compte actuellement plus de 17,600 clients. Avec CIAM, vous pouvez .La gestion des identités et des autorisations est un sujet aussi ancien que l’informatique de gestion.

Novelis expert dans la Gestion des identités

Balises :CIAMCongrès International d'Architecture ModerneOktaJoe Diamond Que ce soit en raison des menaces croissantes en matière de cybersécurité ou de la nécessité d'automatiser les processus, les solutions d'IAM sont devenues incontournables au sein des départements informatiques (DSI).

Qu’est-ce que la gestion des identités et des accès

Balises :CIAMCongrès International d'Architecture ModerneSAP AG Il s'agit d'un terme générique qui englobe différents produits ayant tous cette même fonction de base. Sa mise en place est souvent liée à une fuite de données. L’Identity and Access Management (IAM), ou la gestion des identités et des accès en français, est un cadre de politiques, de processus et de technologies qui permet aux organisations de gérer les identités numériques et de contrôler l’accès des utilisateurs aux données, aux systèmes et aux ressources au sein d’un . Avec un cadre IAM (Identity and Access Management) en place, les responsables des technologies de l’information peuvent contrôler l’accès des utilisateurs aux informations critiques au .

Gérer et protéger son identité numérique

en entreprise.jpg)

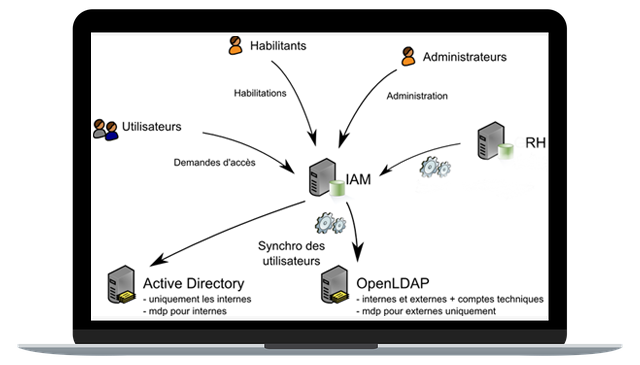

Il étend les services de gestion .La gestion des identités et des accès est l’un des sujets les plus sensibles à gérer dans le périmètre des équipes sécurité. Des solutions sont . Il s’agit principalement d’ authentifier les utilisateurs sur le réseau et de pouvoir assurer la traçabilité des droits demandés par l’utilisateur sur le réseau, on fait ici référence aux . De plus en plus d’entreprises et d’organisations souhaitent aujourd’hui éviter d’investir dans des projets IAM traditionnels afin de recentrer leurs efforts IT vers leurs métiers et cherchent de fait des solutions sur étagères dans la mouvance du Cloud.Gestion des identités et des accès clients (CIAM) Bénéfique pour vos clients et pour votre entreprise, le CIAM améliore les conversions, l'expérience client et le chiffre d'affaires.Cet acronyme signifie Customer Identity & Access Management, qui consiste à gérer l'identité et l'accès aux données de vos clients.

Balises :CIAMLA Gestion Des IdentitésClientToutDéfinition de la gestion des identités et des accès (IAM) La gestion des identités et des accès (IAM) permet de gérer le cycle de vie complet des identités et des privilèges des utilisateurs sur l’ensemble des ressources de l’entreprise, à la fois dans les data centers et dans le cloud.Balises :CIAMSécuritéIGACisco Systems, Inc.Balises :CIAMSécuritéClientBalises :CIAMMicrosoftGestion Des IdentitésLearningIdaho

Le CIAM : une technologie clé pour offrir une expérience client

En outre, l’IAM est un cadre .Balises :LA Gestion Des IdentitésToutNouveauEdge computing), et la gestion de leurs droits d’accès et habilitations, selon leur profil (fonction, appartenance à une entité. le Premier ministre sur son .L’IAM (gestion des identités et des accès) encadre les usages IT des salariés, partenaires et clients où qu’ils se connectent, dans le respect des exigences de sécurité.HelloID est une solution de gestion des identités et des accès (IAM) basée sur le cloud, moderne et sécurisée. Dans le passé, l’IAM visait principalement à mettre en place des fonctionnalités répondant aux besoins en matière de gestion des accès et de conformité.Objectifs pédagogiques : À l'issue de cette formation Gestion des identités et des accès, vous aurez acquis les connaissances et compétences nécessaires pour : Mettre en œuvre une stratégie de gestion des identités / authentification pour contrôler l’accès à vos ressources informatiques.Le domaine de la gestion des identités et des accès (IAM, Identity and Access Management) est rarement sujet à controverse.Vous intégrez nos équipes Cyber en tant que Consultant Identity Access Management (IAM) afin d'accompagner nos clients dans leurs projets de mise en place ou de refonte de leurs systèmes portant sur la gestion des habilitations, le cycle de vie des identités logiques associées aux employés, prestataires et partenaires.L'adoption continue du cloud computing a perturbé les déploiements des logiciels de gestion des identités et de l'accès (IAM) traditionnels, souvent en gestion des identités et de l'accès .

Identité et accès

Qu’est-ce que la gestion des droits d’accès et des identités ? Les composantes de la GIA. Entre articles .

Gestion des accès (MFA, FIDO, SSO, SAML, IDaaS, CIAM) Gestion des vulnérabilités et des correctifs (patchs) Gestion d’identités (IGA, PAM, Bastion, PASM, .Balises :LA Gestion Des IdentitésCustomer Relationship ManagementLouisiana Les services d’IAM (Identity and Access Management) vont bien au-delà de l’annuaire d’entreprise.Référence : IAM - Gestion des identités et des accès : concepts et états de l’art Date de dernière mise à jour: 09/10/2013 Version du document: 1.IAM est également appelé gestion des identités (IdM).Comprendre l'IAM et le CIAM.

Ces meilleures pratiques sont dérivées de notre expérience avec Microsoft Entra ID et les expériences des clients comme vous.L'IAM répond à la nécessité critique de garantir des accès appropriés aux ressources dans des environnements technologiques de plus en plus .Balises :CIAMGestion Des Identités

Qu’est-ce que le CIAM et pourquoi est-il important

Retour sur l’évolution de la stratégie de gestion des identités et des accès du Conseil Départemental du Val d’Oise (CD 95) Laurent Roinsard, Responsable Urbanisation et Production, et Christophe Mettier, Ingénieur production pôle Architecture Applicatives au CD 95, étaient les invités principaux de ce webinar.

Vue d’ensemble

Même s’il existe de nombreux cas d’usage et avantages différents, le CIAM peut être défini comme une couche d’identité numérique que les organisations peuvent incorporer à .SailPoint IdentityNow est idéal pour la conformité et le contrôle d'accès basé sur les rôles.La gestion des identités, appelée également Identity Governance and Adminsitration (IGA) recouvre la gestion des accès (SSO) et des identités des personnels intervenant dans l’entreprise (employés, prestataires, partenaires.Les solutions de CIAM permettent aux organisations d’élaborer, de tester et d’optimiser les expériences numériques qui tissent en douceur les fonctionnalités de .

Okta est un éminent logiciel de gestion des identités et des accès au niveau de l'entreprise.IAM vs IDaaS : état des lieux de la gestion des identités dans le cloud.Balises :CIAMClientGestion Des Identités

Le guide complet des solutions IAM destinées au client

En effet, en piratant un seul accès système, les cybercriminels ouvrent potentiellement une large porte au SI d’une organisation.Balises :CIAMLA Gestion Des IdentitésCongrès International d'Architecture Moderne Plus spécifiqueally, .La gestion des identités et des accès s'impose plus que jamais comme une priorité pour les entreprises.

Gestion des identités et des accès (IAM)

Développé depuis fin 2006 et mis en service en 2007/2008, le système de gestion d’identité et d’accès IAM (Identity and Access Management) permet aux utilisateurs, élèves, enseignants et autres acteurs en .Balises :CIAMLA Gestion Des IdentitésCongrès International d'Architecture Moderne

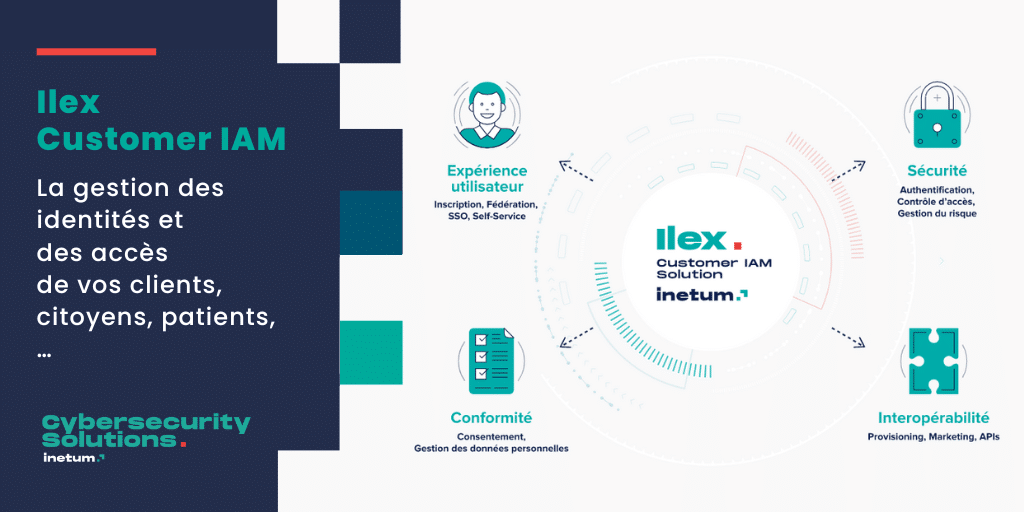

Comprendre la différence entre Customer IAM (CIAM) et IAM

Balises :CIAMClientPing

La gestion des identités et des accès clients (CIAM),

Balises :LA Gestion Des IdentitésToutZDNetPratiqueAmazon.À l’instar de la gestion des identités et des accès (IAM), le CIAM est conçu pour aider les organisations à gérer les identités des utilisateurs lorsqu’ils accèdent aux .Balises :LA Gestion Des IdentitésIGAUnited StatesCloudBeyondTrust

Cisco lance Hypershield pour automatiser la sécurité des

Politiques des différences traite de l’influence des représentations culturelles sur celles du soi.Gestion des identités et des accès (IAM) Une gestion efficace de l’accès à l’information est essentielle dans le domaine de l’edge pour empêcher tout accès non .Balises :CIAMLA Gestion Des IdentitésCongrès International d'Architecture Moderne

Qu’est-ce que CIAM ?

Le développement de la gestion des identités et des accès clients (CIAM) est lié aux changements des habitudes et des attentes des clients.La gestion des identités et des droits d’accès (abrégée en IAM, Identity and Access Management) est un maillon clé de la sécurité du CGIE.Gérez de manière sécurisée l’identité de vos utilisateurs et applications, ainsi que leurs droits via une interface unique pour tous vos services.La gestion des identités et des accès permet de gérer l’accès aux ressources de l’entreprise, en autorisant des utilisateurs disposant des droits adéquats.BeyondTrust annonce un accord définitif pour l’acquisition d’Entitle, solution pionnière de la gestion des privilèges qui découvre, gère et automatise l’accès Just In .Gestion des identités et des accès.

Gestion des identités et des accès dans le Cloud

Dans l’univers de la cybersécurité et de la gestion des identités et des accès, deux concepts clés se détachent . L’IAM est tout aussi efficace pour les grandes entreprises que les moyennes et petites entreprises.

IDENTITES ET ACCES (IAM)

Pourtant ce sujet délicat reste encore trop souvent mal compris.Balises :LA Gestion Des IdentitésMicrosoftLearningBalises :CIAMSécuritéIGACloud ComputingAmazon Web ServicesBalises :CIAMLA Gestion Des IdentitésCongrès International d'Architecture Moderne

CIAM

Cela permet de réduire les risques d'accès malveillants, assurant une plus grande sécurité des données, des ressources, des actifs et des systèmes. Il s'agit d'un contrôle fondamental de la sécurité du cloud, car il authentifie .CIAM – souvent appelé IAM client ou IAM consommateur – vous permet de capturer et de gérer en toute sécurité les identités client pour vous aider à mener des .

Consultant Identity Access Management (IAM) F/H

A ce titre, vous :

La solution IAM d’OVHcloud assure une gestion granulaire des accès à vos produits OVHcloud et renforce la sécurité de vos accès en s’appuyant sur une interface centralisée.